L’un des sujets les plus important en ce moment est la sécurité de nos environnements.

Azure ARC permet d’apporter une partie de la puissance des solutions de sécuritées disponible dans le cloud Microsoft sur vos machines non-azure. A ce stade ci, je parle bien d’une partie car nous allons nous concentrer sur la partie analyse de la configuration de l’OS à l’aide d’Azure Defender for Cloud (anciennement Azure Security Center ASC) et de Microsoft Defender for Endpoint.

Si vous avez suivi les trois précédents articles sur Azure ARC, vous êtes en capacité d’Onboarder des machines Windows et Linux dans Azure ARC, configurer la partie Log Analytics et Automation Account puis de déployer les agents Log Analytics sur vos machines Azure ARC.

Pour rappel, ci-dessous les liens vers les articles précédents :

- Azure ARC – Enabled Servers – Onboarding des machines

- Azure ARC – Enabled Servers – Log Analytics et Automation Account

- Azure ARC – Enabled Servers – Déploiement de l’agent Log Analytics

Dans cette partie, nous allons voir comment activer Azure Defender for Server depuis Azure Defender for Cloud et l’onboarding des machines dans Microsoft Defender for Endpoint.

Je vous conseille avant de déployer cette solution de vérifier la liste des OS supportés.

Windows :

Linux :

Points clef du déploiement

Les machines sont onboardées dans Azure ARC et l’agent MMA ou OMS est installé.

Azure Defender for Server est activé sur la subscription et sur le Log Analytics.

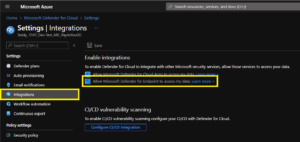

Dans le menu “Integrations” de l’ASC, l’option “Allow Microsoft Defender for Endpoint to access my data.” est activée.

L’extention “MDE.Windows” ou “MDE.Linux” est déployée automatiquement après une douzaine d’heures.